Để Chống DDoS giúp bạn hiểu rõ “Giả mạo IP là gì?” và cách nó ảnh hưởng đến hệ thống của bạn, đặc biệt là trong các cuộc tấn công DDoS, tôi – Lê Thành Trung, Founder & CEO của Chongddos.net, sẽ cung cấp một cái nhìn toàn diện từ kinh nghiệm thực chiến của mình.

Bài viết này sẽ đi sâu vào định nghĩa, cách thức hoạt động, và những biện pháp phòng chống hiệu quả, giúp doanh nghiệp bạn bảo vệ vững chắc hạ tầng mạng trước những mối đe dọa tiềm tàng.

Với tư cách là Lê Thành Trung, Founder & CEO của Chống DDoS, tôi sẽ giải thích chi tiết về “Giả mạo IP là gì?”, “Tại sao nó nguy hiểm?” và “Cách thức hoạt động” dựa trên kinh nghiệm thực tế và kiến thức chuyên môn của mình.

Giả mạo IP là gì?

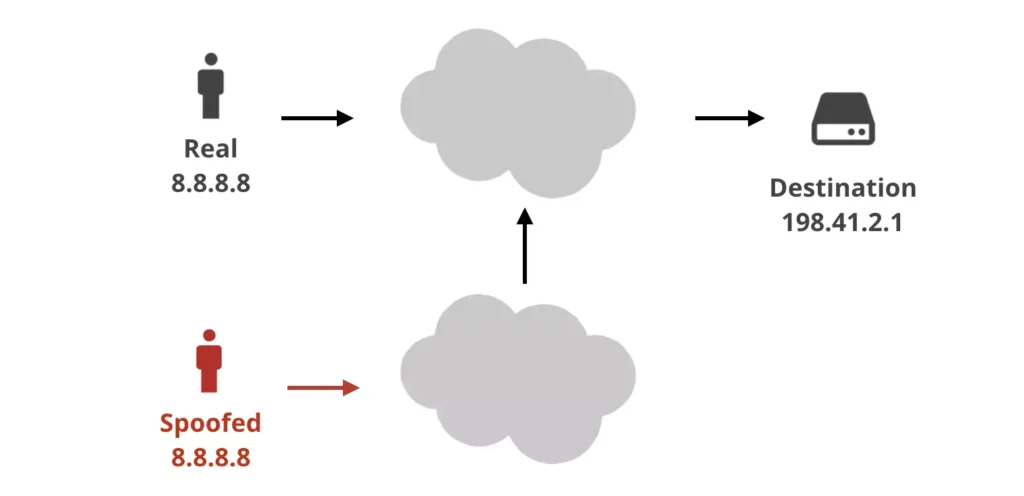

Giả mạo IP (IP spoofing) là một kỹ thuật tấn công mạng. Kỹ thuật này tạo ra các gói dữ liệu Internet Protocol (IP) có địa chỉ nguồn bị thay đổi. Mục đích chính của việc giả mạo này là che giấu danh tính thực của người gửi. Hoặc kẻ tấn công có thể mạo danh một hệ thống máy tính khác, hoặc cả hai mục đích đó. Đây là một phương pháp mà các tác nhân xấu thường sử dụng để thực hiện các cuộc tấn công từ chối dịch vụ phân tán (DDoS). Các cuộc tấn công này nhắm vào một thiết bị mục tiêu hoặc hạ tầng mạng xung quanh.

Tại sao giả mạo IP lại nguy hiểm?

Trong thế giới mạng, việc gửi và nhận các gói IP là cách cơ bản để máy tính và thiết bị giao tiếp. Đây cũng là nền tảng của internet hiện đại. Mỗi gói IP đều chứa một tiêu đề với thông tin định tuyến quan trọng, bao gồm địa chỉ nguồn. Nếu địa chỉ nguồn này bị làm giả, nó sẽ gây ra nhiều vấn đề nghiêm trọng, đe dọa an ninh mạng.

Che giấu danh tính và gây khó khăn cho việc truy vết

Khi kẻ tấn công sử dụng địa chỉ IP giả mạo, việc xác định danh tính thực sự của chúng trở nên cực kỳ khó khăn. Điều này giống như việc ai đó gửi một gói hàng với địa chỉ người gửi sai trên đó; bạn không thể biết ai đã gửi nó và gửi trả lại cũng vô ích. Trong bối cảnh an ninh mạng, việc này cản trở các nỗ lực giảm thiểu tấn công. Nó cũng khiến các đội an ninh mạng và cơ quan thực thi pháp luật khó truy tìm thủ phạm.

Phá vỡ các biện pháp phòng thủ truyền thống

Trong các cuộc tấn công DDoS, giả mạo IP thường được dùng để làm quá tải mục tiêu bằng lưu lượng truy cập. Đồng thời, nó che giấu nguồn gốc độc hại. Nếu địa chỉ IP nguồn bị giả mạo và liên tục được thay đổi ngẫu nhiên, việc chặn các yêu cầu độc hại trở nên rất khó khăn. Các hệ thống phòng thủ dựa trên việc chặn địa chỉ IP nguồn sẽ trở nên kém hiệu quả. Tại Chống DDoS, chúng tôi đã chứng kiến nhiều trường hợp này. Các giải pháp phòng thủ truyền thống gặp khó khăn lớn khi đối mặt với IP giả mạo.

Nền tảng cho các cuộc tấn công khuếch đại

Giả mạo IP còn được sử dụng để mạo danh một thiết bị khác. Việc này khiến các phản hồi được gửi đến thiết bị mục tiêu thay vì kẻ tấn công. Các cuộc tấn công khuếch đại lưu lượng lớn như NTP Amplification và DNS Amplification thường lợi dụng lỗ hổng này. Khả năng thay đổi địa chỉ IP nguồn là một đặc tính vốn có trong thiết kế của giao thức TCP/IP. Điều này làm cho nó trở thành một mối lo ngại về an ninh mạng liên tục.

Giả mạo IP hoạt động như thế nào?

Để hiểu cách giả mạo IP hoạt động, chúng ta cần nắm vững cấu trúc cơ bản của một gói IP.

Cấu trúc gói IP và việc thay đổi địa chỉ nguồn

Khi một thiết bị gửi dữ liệu qua internet, dữ liệu đó được chia thành các gói IP. Mỗi gói IP chứa hai phần chính: tiêu đề (header) và dữ liệu (payload). Tiêu đề gói tin chứa các thông tin quan trọng để định tuyến gói tin đến đích, bao gồm địa chỉ IP nguồn (của người gửi) và địa chỉ IP đích (của người nhận).

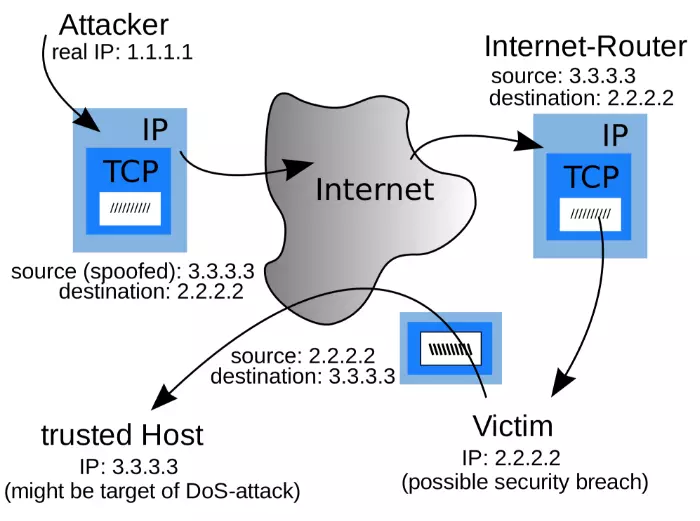

Trong một tình huống bình thường, địa chỉ IP nguồn trong tiêu đề gói tin là địa chỉ IP thực của thiết bị gửi. Tuy nhiên, trong trường hợp giả mạo IP, kẻ tấn công sẽ thay đổi trường địa chỉ IP nguồn này. Chúng thay đổi nó thành một địa chỉ giả mạo, không phải là địa chỉ thực của chúng. Điều này cho phép chúng che giấu danh tính hoặc mạo danh một thiết bị khác.

Ứng dụng trong tấn công DDoS và các loại tấn công khác

Từ kinh nghiệm thực tế tại Chống DDoS, chúng tôi nhận thấy giả mạo IP được khai thác triệt để trong các cuộc tấn công DDoS. Kẻ tấn công có thể gửi hàng triệu gói tin với địa chỉ IP nguồn giả mạo đến máy chủ mục tiêu. Do địa chỉ nguồn giả mạo, máy chủ mục tiêu rất khó phân biệt đâu là lưu lượng hợp lệ và đâu là lưu lượng tấn công. Đồng thời, nó không thể chặn các nguồn độc hại một cách hiệu quả.

Ngoài ra, giả mạo IP cũng có thể được thực hiện với mục đích mạo danh một thiết bị khác. Kẻ tấn công làm điều này để vượt qua xác thực và giành quyền truy cập hoặc “cướp” phiên làm việc của người dùng. Mặc dù ít liên quan trực tiếp đến tấn công DDoS, nhưng đây cũng là một mối đe dọa tiềm ẩn khác từ kỹ thuật này. Chúng tôi đã thấy các trường hợp kẻ tấn công sử dụng IP spoofing để đánh lừa hệ thống, ví dụ như trong các cuộc tấn công đánh cắp phiên (session hijacking), nơi kẻ tấn công mạo danh một người dùng hợp pháp để truy cập vào tài khoản của họ. Việc này làm tăng thêm mức độ phức tạp và nguy hiểm của kỹ thuật giả mạo IP.

Dưới đây là phần tiếp theo của bài viết, được trình bày theo các quy tắc bạn đã cung cấp, tập trung vào cách phòng vệ và vai trò của Chống DDoS.

Làm thế nào để tự bảo vệ khỏi giả mạo IP?

Mặc dù việc ngăn chặn hoàn toàn giả mạo IP là bất khả thi, nhưng có nhiều biện pháp phòng thủ hiệu quả để ngăn các gói tin giả mạo xâm nhập vào mạng của bạn. Dựa trên kinh nghiệm của Chống DDoS trong việc bảo vệ hàng trăm doanh nghiệp, tôi – Lê Thành Trung, Founder & CEO của Chống DDoS, khuyến nghị các giải pháp sau.

Lọc gói tin (Packet Filtering)

Một biện pháp phòng thủ rất phổ biến chống lại giả mạo IP là lọc đầu vào (Ingress Filtering). Đây là một hình thức lọc gói tin thường được triển khai trên các thiết bị biên mạng (network edge device). Hệ thống này sẽ kiểm tra các gói IP đến và xem xét tiêu đề nguồn của chúng. Nếu địa chỉ nguồn trên các gói tin không khớp với nguồn gốc của chúng (ví dụ: một gói tin đến từ bên ngoài mạng của bạn nhưng lại có địa chỉ IP nguồn nội bộ) hoặc trông đáng ngờ, các gói tin đó sẽ bị từ chối.

Ngoài ra, một số mạng cũng triển khai lọc đầu ra (Egress Filtering). Biện pháp này kiểm tra các gói IP rời khỏi mạng. Mục đích là đảm bảo rằng các gói tin đó có tiêu đề nguồn hợp lệ. Điều này giúp ngăn chặn bất kỳ ai bên trong mạng của bạn khỏi việc phát động một cuộc tấn công độc hại bằng cách giả mạo IP ra bên ngoài. Theo kinh nghiệm của tôi, việc triển khai cả hai loại lọc này sẽ tạo thành một lớp bảo vệ kép, gia tăng đáng kể khả năng chống lại các cuộc tấn công giả mạo IP.

Vai trò của Chống DDoS trong việc phòng chống giả mạo IP

Tại Chống DDoS, chúng tôi áp dụng các công nghệ lọc gói tin tiên tiến và triển khai các giải pháp phòng thủ DDoS toàn diện. Mục tiêu là bảo vệ hệ thống của bạn khỏi các cuộc tấn công sử dụng giả mạo IP. Các giải pháp của chúng tôi không chỉ phát hiện và chặn các gói tin giả mạo. Chúng còn phân tích lưu lượng truy cập theo thời gian thực để nhận diện các mô hình tấn công phức tạp.

Chúng tôi cung cấp các dịch vụ cụ thể:

- Hệ thống giám sát và phân tích thời gian thực: Giúp phát hiện sớm các dấu hiệu của tấn công giả mạo IP. Các công cụ của chúng tôi theo dõi lưu lượng mạng 24/7, nhanh chóng cảnh báo khi phát hiện bất kỳ hoạt động bất thường nào liên quan đến IP giả mạo.

- Giải pháp lọc lưu lượng thông minh: Tự động loại bỏ các gói tin độc hại, đảm bảo lưu lượng hợp lệ vẫn được thông suốt. Hệ thống của chúng tôi sử dụng các thuật toán học máy để liên tục cải thiện khả năng nhận diện và chặn các mối đe dọa mới.

- Đội ngũ chuyên gia 24/7: Kỹ sư bảo mật của Chống DDoS luôn sẵn sàng ứng phó với mọi sự cố. Chúng tôi đảm bảo thời gian hoạt động liên tục cho hệ thống của bạn. Kinh nghiệm thực chiến trong việc xử lý hàng trăm cuộc tấn công giúp chúng tôi phản ứng nhanh chóng và hiệu quả.

Chống DDoS – Chuyên gia bảo vệ hệ thống của bạn

Chống DDoS tự hào là thương hiệu hàng đầu Việt Nam trong lĩnh vực bảo vệ hệ thống khỏi các cuộc tấn công DDoS. Chúng tôi mang lại sự an tâm và bảo mật tối ưu cho doanh nghiệp và tổ chức. Với tầm nhìn và sứ mệnh nâng cao năng lực tự chủ về an ninh mạng cho doanh nghiệp Việt, chúng tôi không ngừng cập nhật công nghệ và phương thức tấn công mới để đề xuất những cải tiến liên tục.

Chúng tôi cung cấp các giải pháp và dịch vụ phòng thủ DDoS toàn diện, chuyên nghiệp và dễ triển khai. Với đội ngũ hơn 15 kỹ sư bảo mật và 5 chuyên gia có chứng chỉ quốc tế như CISSP, CEH, OSCP, Chống DDoS đã phục vụ trên 120 dự án doanh nghiệp. Chúng tôi giúp giảm downtime trung bình 85% sau khi triển khai. Chúng tôi có kinh nghiệm thực chiến trong việc phát hiện và ứng phó với 36 sự cố nghi DDoS chỉ riêng trong năm 2024.

Hãy để Chống DDoS là đối tác tin cậy, bảo vệ hệ thống của bạn khỏi mọi cuộc tấn công. Liên hệ với chúng tôi qua Hotline: 0909623968 hoặc Email: support@chongddos.net để được tư vấn giải pháp tối ưu nhất!

Các câu hỏi thường gặp về giả mạo IP

Giả mạo IP có hợp pháp không?

Không, giả mạo IP thường được sử dụng trong các hoạt động bất hợp pháp. Các hoạt động này bao gồm tấn công mạng, gian lận, hoặc che giấu danh tính để thực hiện các hành vi gây hại.

Làm sao để biết mình có bị tấn công giả mạo IP không?

Các dấu hiệu có thể bao gồm lưu lượng truy cập mạng tăng đột biến không rõ nguyên nhân. Hoặc bạn có thể thấy các gói tin có địa chỉ nguồn không hợp lệ. Hoặc các cảnh báo từ hệ thống an ninh mạng của bạn.

Giả mạo IP có ảnh hưởng đến người dùng cá nhân không?

Trực tiếp thì ít. Tuy nhiên, người dùng cá nhân có thể bị ảnh hưởng gián tiếp khi các dịch vụ mà họ sử dụng bị tấn công DDoS bằng kỹ thuật giả mạo IP. Điều này có thể dẫn đến gián đoạn dịch vụ.