Xin chào, tôi là Lê Thành Trung – Founder & CEO của Chongddos.net. Với hơn 12 năm kinh nghiệm thực chiến trong lĩnh vực an ninh mạng và xử lý hàng trăm cuộc tấn công mạng quy mô lớn, đặc biệt là DDoS, tôi hiểu rõ những thách thức mà doanh nghiệp đang đối mặt.

Bài viết này sẽ giúp bạn hiểu rõ các công cụ tấn công DoS/DDoS phổ biến, cách chúng hoạt động, và quan trọng nhất, làm thế nào để bảo vệ hệ thống của bạn một cách hiệu quả. Đây là kiến thức nền tảng giúp bạn nâng cao năng lực tự chủ về an ninh mạng trong bối cảnh số hóa hiện nay.

Tấn công DoS và DDoS là gì?

Tấn công DoS (Denial-of-Service) và DDoS (Distributed Denial-of-Service) là những nỗ lực độc hại nhằm phá vỡ hoạt động bình thường của một máy chủ, dịch vụ hoặc mạng. Chúng làm điều này bằng cách làm quá tải hệ thống mục tiêu với một lượng lớn lưu lượng truy cập Internet.

Tấn công DoS xảy ra khi lưu lượng độc hại được gửi từ một nguồn duy nhất, thường là một máy tính. Một ví dụ đơn giản là tấn công ping flood cơ bản. Kẻ tấn công gửi quá nhiều yêu cầu ICMP (ping) đến máy chủ mục tiêu. Máy chủ không thể xử lý và phản hồi hiệu quả, dẫn đến gián đoạn dịch vụ.

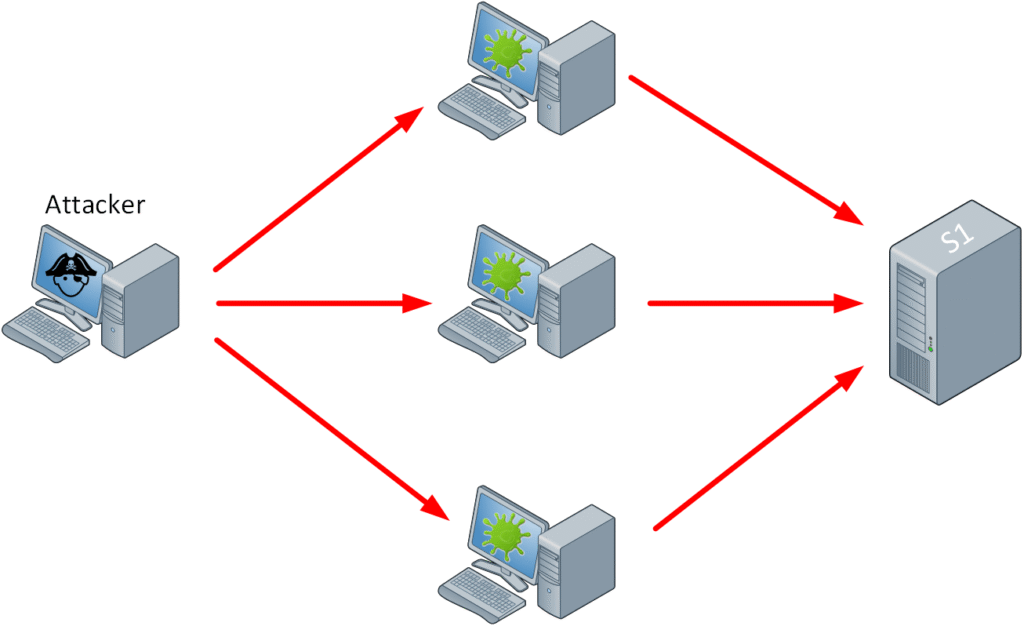

Ngược lại, tấn công DDoS sử dụng nhiều hơn một máy để gửi lưu lượng độc hại đến mục tiêu. Những máy này thường là một phần của mạng botnet, một tập hợp các máy tính hoặc thiết bị bị nhiễm phần mềm độc hại. Chúng có thể được điều khiển từ xa bởi một kẻ tấn công duy nhất. Trong các trường hợp khác, nhiều kẻ tấn công riêng lẻ phối hợp để gửi lưu lượng từ các máy tính của họ.

Tấn công DDoS ngày càng phổ biến và gây thiệt hại lớn hơn trong môi trường Internet hiện đại. Có hai lý do chính. Thứ nhất, các công cụ bảo mật hiện đại đã phát triển để ngăn chặn một số cuộc tấn công DoS thông thường. Thứ hai, các công cụ tấn công DDoS đã trở nên tương đối rẻ và dễ vận hành. Điều này khiến chúng trở thành mối đe dọa nghiêm trọng hơn đối với các hệ thống trực tuyến.

Phân loại các công cụ tấn công DoS/DDoS phổ biến

Có nhiều công cụ có thể được điều chỉnh để khởi động các cuộc tấn công DoS/DDoS. Hoặc chúng được thiết kế rõ ràng cho mục đích này. Các công cụ này thường được gọi là “stressors”. Mục đích ban đầu của chúng là giúp các nhà nghiên cứu bảo mật và kỹ sư mạng kiểm tra khả năng chịu tải của mạng lưới riêng. Tuy nhiên, chúng cũng có thể được dùng để thực hiện các cuộc tấn công thực sự. Một số công cụ chuyên biệt chỉ tập trung vào một lớp cụ thể của mô hình OSI, trong khi những công cụ khác được thiết kế cho nhiều vector tấn công.

- Công cụ tấn công “Low and slow” (Tấn công từ từ)

Đúng như tên gọi, loại công cụ này sử dụng lượng dữ liệu thấp và hoạt động rất chậm. Chúng được thiết kế để gửi một lượng nhỏ dữ liệu qua nhiều kết nối. Mục đích là giữ cho các cổng trên máy chủ mục tiêu mở càng lâu càng tốt. Những công cụ này tiếp tục chiếm giữ tài nguyên của máy chủ. Điều này khiến máy chủ không thể duy trì các kết nối bổ sung. Điều độc đáo là các cuộc tấn công “low and slow” đôi khi vẫn hiệu quả ngay cả khi không sử dụng hệ thống phân tán như botnet. Chúng thường được dùng bởi một máy duy nhất. - Công cụ tấn công lớp ứng dụng (Layer 7 – Application layer)

Các công cụ này nhắm mục tiêu vào lớp 7 của mô hình OSI. Đây là nơi xảy ra các yêu cầu dựa trên Internet như HTTP. Sử dụng tấn công HTTP flood để làm quá tải mục tiêu bằng các yêu cầu HTTP GET và POST. Kẻ tấn công có thể khởi động lưu lượng khó phân biệt với các yêu cầu thông thường của người dùng thực. - Công cụ tấn công lớp giao thức và vận chuyển (Layer 3/4 – Protocol and Transport layer)

Đi sâu hơn vào ngăn xếp giao thức, các công cụ này sử dụng các giao thức như UDP. Chúng gửi một lượng lớn lưu lượng truy cập đến máy chủ mục tiêu, ví dụ như trong một cuộc tấn công UDP flood. Mặc dù thường không hiệu quả khi tấn công riêng lẻ, các cuộc tấn công này thường xuất hiện dưới dạng tấn công DDoS. Lợi ích của việc có thêm nhiều máy tấn công sẽ làm tăng hiệu quả.

Các công cụ tấn công DoS/DDoS thường được sử dụng

Low Orbit Ion Cannon (LOIC)

LOIC là một ứng dụng kiểm tra chịu tải mã nguồn mở. Nó cho phép thực hiện các cuộc tấn công lớp giao thức TCP và UDP. Giao diện WYSIWYG thân thiện với người dùng giúp việc này dễ dàng. Do sự phổ biến của công cụ gốc, nhiều phiên bản phái sinh đã được tạo ra. Những phiên bản này cho phép các cuộc tấn công được khởi động bằng trình duyệt web.

High Orbit Ion Cannon (HOIC)

Công cụ tấn công này được tạo ra để thay thế LOIC. Nó mở rộng khả năng và thêm các tùy chỉnh. Sử dụng giao thức HTTP, HOIC có thể khởi động các cuộc tấn công có mục tiêu. Những cuộc tấn công này rất khó để giảm thiểu. Phần mềm được thiết kế để yêu cầu tối thiểu 50 người phối hợp trong một nỗ lực tấn công.

Slowloris

Slowloris là một ứng dụng được thiết kế để kích động một cuộc tấn công “low and slow” vào máy chủ mục tiêu. Nó chỉ cần một lượng tài nguyên tương đối hạn chế để tạo ra hiệu ứng gây hại.

R.U.D.Y. (R-U-Dead-Yet)

R.U.D.Y. là một công cụ tấn công “low and slow” khác. Nó được thiết kế để người dùng dễ dàng khởi động các cuộc tấn công bằng giao diện “point-and-click” đơn giản. Bằng cách mở nhiều yêu cầu HTTP POST và sau đó giữ các kết nối đó mở càng lâu càng tốt, cuộc tấn công này nhằm mục đích từ từ làm quá tải máy chủ mục tiêu.

Làm thế nào để phòng thủ hiệu quả trước các công cụ tấn công DoS/DDoS?

Bạn cần phòng thủ trước các cuộc tấn công DoS/DDoS vì hậu quả của chúng đối với doanh nghiệp rất nghiêm trọng. Tấn công DDoS có thể gây mất dịch vụ hoàn toàn. Điều này dẫn đến thiệt hại tài chính đáng kể và mất uy tín thương hiệu. Việc bảo vệ tài sản số và duy trì hoạt động kinh doanh liên tục là điều tối quan trọng. Người dùng cần hiểu rõ các phương pháp phòng thủ để tự bảo vệ mình trong môi trường mạng đầy rủi ro.

Các chiến lược phòng thủ chung bao gồm:

- Giới hạn tốc độ truy cập (Rate limiting): Phương pháp này giới hạn số lượng yêu cầu mà một máy chủ sẽ chấp nhận trong một khoảng thời gian nhất định. Nó giúp ngăn chặn kẻ tấn công làm quá tải hệ thống bằng cách gửi hàng loạt yêu cầu.

- Tường lửa ứng dụng web (Web Application Firewall – WAF): WAF là công cụ lọc lưu lượng truy cập web dựa trên một loạt các quy tắc đã định trước. Nó giúp phát hiện và chặn các yêu cầu độc hại nhắm vào ứng dụng web của bạn.

- Mạng phân tán Anycast (Anycast network diffusion): Chiến lược này đặt một mạng đám mây lớn và phân tán giữa máy chủ của bạn và lưu lượng truy cập đến. Nó cung cấp thêm tài nguyên tính toán để phản hồi các yêu cầu. Điều này giúp hấp thụ và phân tán lưu lượng tấn công, giảm thiểu tác động lên máy chủ gốc.

Với Chongddos.net, chúng tôi mang đến kinh nghiệm phòng thủ thực tế. Chúng tôi đã thực chiến phát hiện và ứng phó với 36 sự cố nghi ngờ DDoS chỉ trong năm 2024. Các giải pháp của chúng tôi đã giúp giảm thời gian ngừng hoạt động trung bình 85% cho hơn 120 dự án doanh nghiệp sau khi triển khai.

Chúng tôi tự hào về hạ tầng kiểm thử nội bộ, lab thực chiến, hệ thống sandbox và hệ thống phân tích lưu lượng 24/7. Điều này đảm bảo các giải pháp luôn được tối ưu và sẵn sàng ứng phó với mọi mối đe dọa.

Giới thiệu về Chống DDoS & Giải pháp của chúng tôi

Chúng tôi là Chống DDoS, thương hiệu hàng đầu Việt Nam thuộc CÔNG TY TNHH AN NINH MẠNG TOÀN CẦU (Mã số thuế: 3502475588). Chúng tôi chuyên sâu trong lĩnh vực bảo vệ hệ thống khỏi các cuộc tấn công DDoS. Mục tiêu của chúng tôi là mang lại sự an tâm và bảo mật tối ưu cho mọi doanh nghiệp và tổ chức tại Việt Nam.

Sứ mệnh của chúng tôi là cung cấp giải pháp và dịch vụ phòng thủ DDoS toàn diện, chuyên nghiệp và dễ triển khai. Chúng tôi cam kết nâng cao năng lực tự chủ về an ninh mạng cho doanh nghiệp Việt. Các giá trị cốt lõi của chúng tôi là Chuyên môn, Thực chiến, Minh bạch và Tinh thần phục vụ. Chúng tôi có đội ngũ 15+ kỹ sư bảo mật, trong đó có 5 chuyên gia sở hữu các chứng chỉ quốc tế như CISSP, CEH, OSCP.

Các giải pháp nổi bật của chúng tôi bao gồm hệ thống giám sát và phân tích theo thời gian thực. Chúng có dashboard tương tác dễ sử dụng và API tích hợp dễ dàng. Chúng tôi luôn cập nhật công nghệ và phương thức tấn công mới để đề xuất cải tiến liên tục cho khách hàng.

Hãy liên hệ với chúng tôi để được tư vấn và bảo vệ hệ thống của bạn:

Hotline: 0909623968

Email: support@chongddos.net

Website: https://chongddos.net

Các câu hỏi thường gặp

Tấn công DoS/DDoS có thể bị ngăn chặn hoàn toàn không?

Ngăn chặn hoàn toàn 100% tấn công DoS/DDoS là thách thức lớn. Các cuộc tấn công liên tục phát triển. Tuy nhiên, các giải pháp phòng thủ hiệu quả có thể giảm thiểu đáng kể tác động. Chúng giúp duy trì hoạt động của hệ thống, ngay cả khi bị tấn công.

Doanh nghiệp nhỏ có cần giải pháp chống DDoS không?

Có, mọi doanh nghiệp, dù lớn hay nhỏ, đều có nguy cơ trở thành mục tiêu của tấn công DDoS. Ngay cả một cuộc tấn công nhỏ cũng có thể gây gián đoạn lớn cho hoạt động kinh doanh. Việc đầu tư vào giải pháp phòng thủ sớm là cần thiết.

Thời gian triển khai giải pháp chống DDoS thường mất bao lâu?

Thời gian triển khai giải pháp chống DDoS phụ thuộc vào quy mô và độ phức tạp của hệ thống. Thông thường, các giải pháp cơ bản có thể được triển khai nhanh chóng trong vài giờ hoặc vài ngày. Các hệ thống phức tạp hơn có thể cần thời gian lâu hơn để tối ưu hóa.